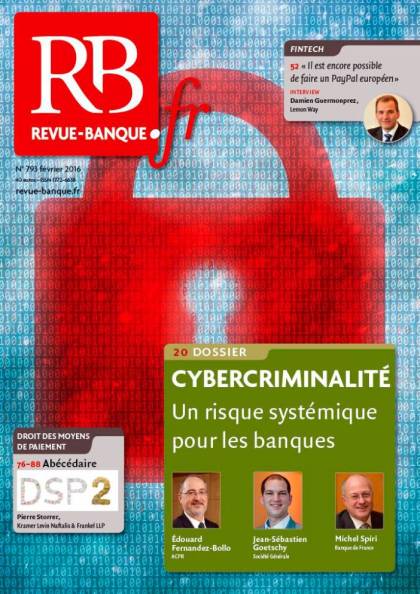

Depuis plus de dix ans, les cybercriminels s’intéressent de très près aux secteurs bancaire et financier. Ils ciblent à la fois les institutions et leurs clients, pour des raisons (évidemment et) éminemment économiques. Au cours de ces années, leurs techniques d’attaque ou d’arnaque ont évolué : à un durcissement des mesures de sécurité et à de nouvelles normes du secteur, ils ont répondu par une sophistication croissante de leurs méthodes, et notamment en recourant à des chevaux de Troie spécifiques qui, s’ils sont connus, n’en sont pas moins puissants. En présentant l’état des menaces qui pèsent sur les banques et leurs clients, via l’analyse de Dridex, dernier logiciel malveillant à les avoir frappés et à avoir éveillé l’attention des médias, nous nous attacherons à expliquer les tenants et les aboutissants de telles attaques et arnaques.

Fin 2015, le secteur le plus touché

Avec son réseau de cyberintelligence, l’un des plus étendus au monde, Symantec observe un grand nombre de menaces au niveau planétaire, échelle que l’on retiendra dans cet article, les implantations des établissements financiers étant internationales. Qu’observait-on en novembre 2015, date des dernières statistiques disponibles et analysées ? Le secteur bancaire, financier et immobilier, classification retenue au niveau mondial, concentrait 41 % de l’ensemble des attaques ciblées et était, de loin, le secteur le plus touché, tout comme en septembre et octobre. Les plus grands établissements étaient par ailleurs les premiers touchés (49,9 %). Ces attaques ciblées ou de spear-phishing, conjuguant hameçonnage traditionnel et ingénierie sociale, témoignent de la sophistication accrue des attaques, qui s’éloignent de l’envoi massif pour se concentrer de façon plus précise, plus programmée, préparée et personnalisée sur un nombre plus restreint de cibles, avec une probabilité plus élevée de réussite et de gains.

La France, qui se classait en 2014 au quatorzième rang des pays les plus actifs en termes de cybercriminalité, n’échappe pas à la règle. Le secteur banque-finance était le troisième secteur le plus touché par ces attaques ciblées, derrière l’industrie et les services professionnels – architectes, avocats, experts-comptables – et concentrait 7,8 % de ces attaques. Cela s’explique notamment par une double exception culturelle et économique : dans l’Hexagone, ce sont les PME qui sont le plus ciblées, offrant une « porte d’entrée » vers de plus grandes entreprises ; or les banques françaises ne sont pas considérées dans cette catégorie d’entreprise.

Des chevaux de Troie spécifiques

Si les campagnes « traditionnelles » de phishing et de spams, destinées à récupérer les coordonnées bancaires ou à établir des virements sur des comptes frauduleux, ont toujours cours, leur nombre et leur efficacité diminuent avec le temps, grâce à une meilleure information du public, qui les identifie et se montre plus prudent. Tendance majeure de ces dernières années : les chevaux de Troie bancaires et financiers. En 2014, plus de 1 400 institutions financières étaient concernées par ce phénomène et les neuf plus grandes banques mondiales étaient touchées par 40 % des chevaux de Troie financiers observés. Si les États-Unis restent le pays le plus touché, la France apparaît quand même à la neuvième place mondiale. Les coordonnées bancaires sont revendues par les cybercriminels sur les forums dédiés et parallèles pour 5 à 10 % du crédit disponible sur le compte.

L’un de ces programmes malveillants, Dridex, a récemment défrayé la chronique. Il se diffusait principalement par des messages de phishing qui semblent provenir de source légitime, mais comportent une pièce jointe… qui contient le programme malveillant en question. C’est alors que celui-ci entre en action, se réplique sur les terminaux (mobiles, disques durs…) reliés à l’ordinateur de la victime. Il l’infecte, le connecte à un botnet et s’injecte dans son navigateur pour voler des données saisies, soit en premier lieu les informations bancaires. À l’aide ce cheval de Troie, les attaquants, qui opèrent depuis l’Europe de l’Est, ont ciblé les États-Unis, le Japon et l’Allemagne en priorité, mais le Royaume-Uni et la France font partie des pays lourdement touchés. Une partie des acteurs a été arrêtée en octobre dernier, et ce grâce à une coopération entre les agences nationales de sécurité, mais l’organisation reste active, car reposant sur une architecture particulièrement sophistiquée.

Protections

Les menaces concernant les institutions bancaires et leurs clients sont omniprésentes dans le temps et la géographie. Une meilleure connaissance et une surveillance constante de celles-ci permettent assurément une meilleure protection qui, pour être le plus efficace possible, doit reposer sur le triptyque « éducation-processus-technologies » : les meilleures protections allient ces trois volets, auxquels on peut ajouter organisation et processus. Il en va non seulement de la lutte contre la cybercriminalité bancaire, mais aussi et avant tout de la confiance des clients, gage de croissance à court, moyen et long termes.